- Kirjoittaja Jason Gerald gerald@how-what-advice.com.

- Public 2024-01-18 20:02.

- Viimeksi muokattu 2025-01-23 12:17.

Oletko tietokoneasiantuntija? Vai haluatko tulla tunnetuksi kokeneena hakkerina? Tietokoneen hakkeroimiseksi sinun on opittava tietokonejärjestelmät, verkkoturva ja koodit. Siten ihmiset ovat vaikuttuneita, kun he näkevät jonkun, joka näyttää hakkeroivan. Sinun ei tarvitse tehdä mitään laitonta saadaksesi ihmiset luulemaan hakkeroivan. Peruspäätekomennon käyttäminen tai ".bat" -tiedoston luominen monimerkkisten sovellusten käynnistämiseksi Matrix-tyyppinen selain voi yllättää ihmiset.

Vaihe

Tapa 1 /3: Komentokehotteen käyttäminen

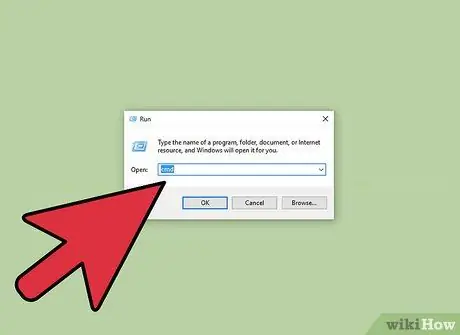

Vaihe 1. Avaa "Suorita" -ohjelma tietokoneessa

Voit avata tämän ohjelman napsauttamalla Käynnistä -valikkoa ja etsimällä ohjelman "Suorita" valikon hakukentästä. Lisäksi voit myös etsiä ohjelmaa "Suorita" Windowsin Resurssienhallinnassa. Yleensä tämä ohjelma sijaitsee seuraavassa paikassa: “C: / Käyttäjät [Käyttäjätunnuksesi] AppData / Roaming / Microsoft / Windows / Käynnistä -valikko / Ohjelmat / Järjestelmätyökalut”.

Windows -käyttäjät voivat avata "Suorita" -ohjelman pikanäppäimillä tai pikanäppäimillä painamalla näitä kahta näppäintä: Win+R

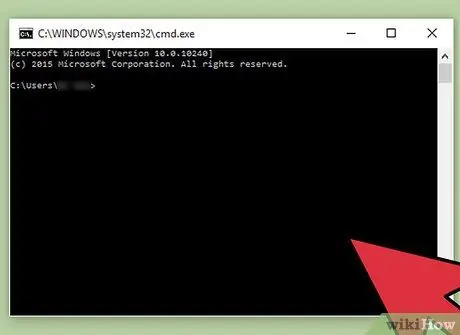

Vaihe 2. Avaa komentorivi -ikkuna

Voit avata tämän ikkunan kirjoittamalla "Cmd" "Suorita" -ikkunan hakukenttään. Tämä avaa "Komentorivi" -ikkunan, joka tunnetaan myös nimellä "Komentorivi". Tätä ikkunaa käytetään tietokonejärjestelmän ohjaamiseen tekstillä.

Applen käyttäjät Voit käyttää Spotlightia etsiäksesi Mac -versiota "Command Prompt" nimeltä "Terminal". Kirjoita "pääte" hakukenttään, joka on käytettävissä kohdevalossa.

Vaihe 3. Käytä "Command Prompt" tai "Terminal" teeskennellä hakkerointia

"Komentokehotteessa" (Windows) ja "Pääte" (Apple) voidaan käyttää komentoja komentojen aktivoimiseksi tai tietojen saamiseksi. Seuraavia komentoja voidaan käyttää näyttämään asiantuntijalta hakkerilta rikkomatta tietokonejärjestelmääsi ja sääntöjä.

-

Windows -käyttäjille, kirjoita alla olevat komennot ja aktivoi ne painamalla Enter -näppäintä. Kirjoita ja aktivoi jokainen komento nopeasti, jotta hakkerointiprosessi näyttää monimutkaisemmalta:

-

"väri"

Tämä komento muuttaa "Komentokehote" -ikkunan tekstin värin valkoisesta vihreäksi. Teksti näytetään mustalla taustalla. Korvaa sanan "väri" edessä olevat kirjaimet numeroilla 0 - 9 tai kirjaimilla A - F, jos haluat muuttaa komentorivin kirjainten väriä

- ohj

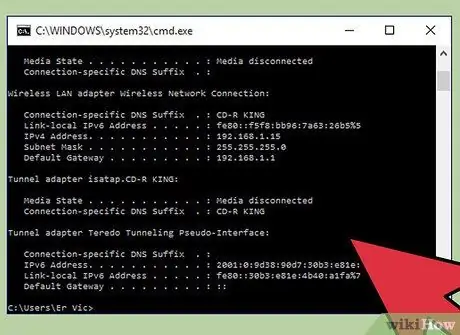

- ipconfig

- puu

-

ping google.com

Komentoa "ping google.com" käytetään tarkistamaan, pystyykö laite (laite) kommunikoimaan muiden verkon laitteiden kanssa. Yleensä ihmiset eivät tiedä tämän komennon toimintaa. Googlen verkkosivustoa käytetään vain esimerkkinä tässä artikkelissa. Voit ottaa tämän komennon käyttöön millä tahansa verkkosivustolla

-

-

Jos sinulla on Apple -tietokone, voit käyttää seuraavia turvallisia komentoja täyttääksesi näytön käyttöliittymällä, joka on samanlainen kuin ammattimaisten hakkereiden käyttämä käyttöliittymä. Kirjoita seuraava teksti pääteikkunaan näyttääksesi tehosteen:

- alkuun

- ps -fea

- ls -ylisuuri

Vaihe 4. Aktivoi komento jossakin komentorivi- tai pääteikkunassa

Avaa useita komentorivi- tai pääteikkunoita ja aktivoi erilaisia komentoja. Näin tekemällä näyttää siltä, että teet useita monimutkaisia ja toisiinsa liittymättömiä hakkerointiprosesseja kerralla.

Tapa 2/3:.bat -tiedoston luominen Windowsissa

Vaihe 1. Avaa Notepad -ohjelma

Jos haluat luoda.bat-tiedoston, sinun on kirjoitettava teksti tekstinkäsittelyohjelmaan ja tallennettava tiedosto ".bat" -muodossa, jotta tietokone voidaan suorittaa suoritettavana ohjelmana (suoritettava ohjelma tai tietokoneen suorittamat ohjelmat suorittamaan tiettyjä ohjeet tai komennot). Muistio-ohjelmalla tai muulla tekstinkäsittelyohjelmalla voidaan luoda.bat-tiedosto.

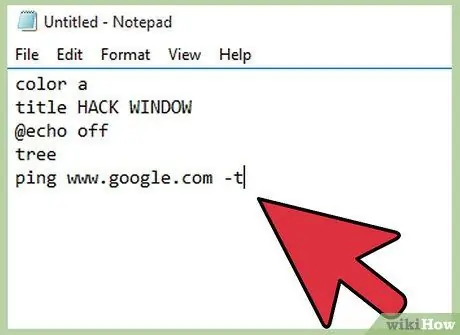

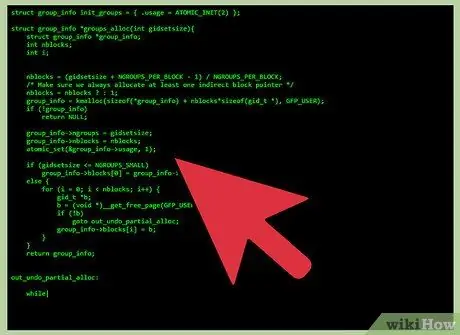

Vaihe 2. Kirjoita ".bat" -tiedoston komento Notepadiin

Alla kirjoitettu komentoteksti avaa ikkunan nimeltä "Hakkerointi -ikkuna" ja muuttaa kirjasimen värin vihreäksi. Jos haluat muuttaa ikkunan otsikkoa, voit korvata "otsikon" jälkeen kirjoitetun tekstin halutulla otsikolla Muistiossa. Teksti "@echo off" piilottaa komentokehotteen, kun taas teksti "puu" näyttää hakemistopuun. Tämä tekee hakkerointiprosessista realistisemman. Tekstin viimeistä riviä käytetään yhteyden ottamiseen Googlen palvelimille. Vaikka tämä on oikeustoimi ja sen tekevät yleensä tietokoneen käyttäjät, tavalliset ihmiset näkevät sen hakkerointiprosessina. Kirjoita seuraava teksti tyhjään Notepad -tiedostoon:

-

väri a

otsikko HACK WINDOW

@echo pois

puu

ping www.google.com -t

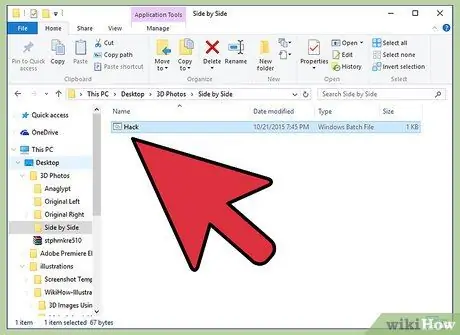

Vaihe 3. Tallenna tiedosto ".bat" -muodossa

Kun tallennat tiedostoa, sinun on valittava Tallenna nimellä -vaihtoehto avataksesi tiedoston tallennusikkunan. Tämän jälkeen voit nimetä tiedoston ja lopettaa nimen ".bat" -laajennuksella annetussa tekstikentässä. Tämä muuttaa tiedostopäätteen tekstitiedostosta erätiedostoksi. Erätiedostot sisältävät erilaisia komentoja, jotka tietokoneen käyttöjärjestelmä voi suorittaa.

- Tämä vaihe ei ehkä toimi Windows Vistassa.

- Saatat saada viestin, että tiedoston tallentaminen ".bat" -muodossa jättää tekstin muotoilun pois. Luo.bat -tiedosto napsauttamalla "Kyllä".

Vaihe 4. Suorita.bat -tiedosto

Kaksoisnapsauta hakemistoon tallennettua.bat-tiedostoa. Tämän jälkeen näyttöön tulee ikkuna, jossa näkyy hakkerointiprosessia jäljittelevä käyttöliittymä.

Tapa 3/3: Verkkosivuston käyttö

Vaihe 1. Avaa selain (selain)

Jotkut sivustot tarjoavat ominaisuuksia, joiden avulla kävijät voivat luoda kuvia, tekstiä ja rajapintoja, jotka jäljittelevät tietokoneiden suorittamia monimutkaisia komentoja. Näitä ominaisuuksia käytetään elokuvan tai videon tehosteiden tuottamiseen. Voit käyttää tätä verkkosivustoa myös teeskennellä hakkerointia.

Vaihe 2. Siirry osoitteeseen hackertyper.net

Tämä sivusto tuottaa tekstiä, joka jäljittelee hakkereiden suorittamien komentojen rakennetta. Tämä teksti luodaan niin suurella nopeudella, että se voi yllättää ihmiset. Tämä nopea tekstinmuodostusprosessi voi kuitenkin saada ihmiset epäilemään sinua.

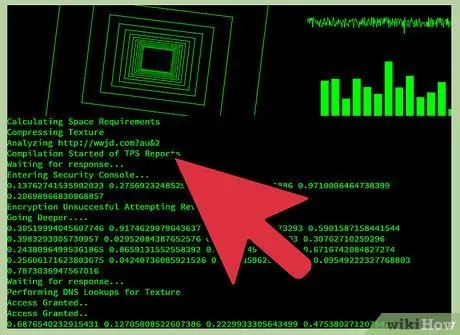

Vaihe 3. Avaa erillinen selainikkuna ja käy osoitteessa guihacker.com

Pidä selainikkuna auki tämän verkkosivuston avaamisen jälkeen. Tämä ikkuna näyttää kuvia, jotka muistuttavat hakkereiden käyttämiä stereotyyppisiä rajapintoja: numerorivejä, nopeasti muuttuvia käyttöliittymiä ja vaihtelevia siniaaltoja. Kun tämä sivusto avautuu ja näkyy näytöllä, voit sanoa:

- "Kerään tietoja ystäväni palvelimelta etsimään koodista virheitä täältä. Ohjelmaa on käytettävä muutaman tunnin ajan, jotta kaikki virheet löytyvät."

- "Avaan analysointiohjelman näytöllä, jotta voin nähdä suorittimen lämpötilan suoraan ylikellottamisen aikana."

Vaihe 4. Valitse ja käytä erilaisia hakkerointisimulaatioteemoja, jotka ovat saatavilla geektyper.com -sivustolla

Tämä sivusto tarjoaa luultavasti realistisimman hakkerointisimulaation. Kun olet avannut verkkosivuston kotisivun, valitse haluamasi teema. Kirjoita sen jälkeen annettu tekstikenttä ja luo teksti, joka muistuttaa hakkerin luomaa tekstiä. Voit myös napsauttaa hakemistoa näyttääksesi väärennetyn hakkerointiprosessin, joka näyttää monimutkaiselta.

Voit näyttää pieniä ikkunoita, jotka sisältävät hakkerointirajapinnan ja kuvan, napsauttamalla hakemistoa, joka näkyy näytöllä, kun valitset teeman. Lisäksi voit näppäimistön näppäimillä luoda tekstiä, joka jäljittelee hakkereiden luomien komentojen rakennetta

Vaihe 5. Avaa nämä sivustot useissa erillisissä selainikkunoissa

Jokaisella verkkosivustolla on erilainen hakkerointiteeman teema ja rakenne. Voit vaihtaa selainikkunoita nopeasti pitämällä alt="Image" -näppäintä painettuna ja painamalla sarkainnäppäintä näyttääksesi vuorotellen avoimet selainikkunat näytöllä. Kirjoita tekstiä jokaiseen selainikkunaan ennen kuin painat Alt+Tab -näppäintä, jolloin näyttöön tulee toinen selain. Tämä tehdään saadaksesi sinut näyttämään asiantuntijalta hakkerilta. Jos verkkosivuston välilehdet ovat auki samassa selainikkunassa, paina Ctrl+Tab.

Kokeile suunnitella asettelua jokaiselle selainikkunalle tai avata useita selainikkunoita näytöllä, jotta voit näyttää kokeneelta hakkerilta

Vinkkejä

- Jos tiedät komennot, joita käytetään erätiedostojen luomiseen, voit käyttää niitä monimutkaisempien hakkerisimulaatioiden luomiseen.

- Voit tehdä vaikutuksen ystäviisi noudattamalla tässä artikkelissa lueteltuja vaiheita.

Varoitus

- Ihmiset, jotka ovat hyviä tietotekniikassa ja ohjelmointikielissä, voivat arvata nopeasti, että teeskentelet vain hakkerointia. Siksi valitse "hakkerointi" -yleisösi huolellisesti.

- Kun katsot toimintaasi, jotkut aikuiset saattavat ajatella, että hakkeroit todella. Siksi noudata näitä ohjeita huolellisesti, ettet joudu vaikeuksiin.

- Ole varovainen käyttäessäsi komentoriviä. Muussa tapauksessa voit vahingossa suorittaa komentoja, jotka voivat vahingoittaa tärkeitä tietokoneen järjestelmätiedostoja. Jos tämä tiedosto on vaurioitunut, tietokoneeseen tallennettuja tietoja ei voi käyttää uudelleen tai jopa menettää.