- Kirjoittaja Jason Gerald gerald@how-what-advice.com.

- Public 2024-01-15 08:14.

- Viimeksi muokattu 2025-01-23 12:17.

Vakoiluohjelmat ovat haittaohjelmia, jotka tekevät muutoksia laitteeseesi tietämättäsi, kuten mainostavat tuotteita, keräävät henkilökohtaisia tietoja tai muuttavat laitteen asetuksia. Jos huomaat laitteen tai verkon suorituskyvyn heikkenemisen, selaimen muutoksia tai muuta epätavallista toimintaa, tietokoneesi on saattanut olla saastunut vakoiluohjelmalla.

Vaihe

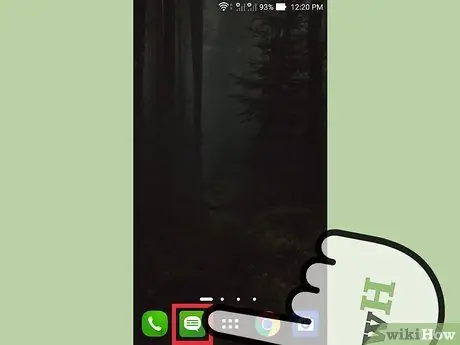

Tapa 1 /4: Vakoiluohjelmien havaitseminen ja poistaminen Androidissa

Vaihe 1. Tunnista epäilyttävä toiminta laitteessa

Jos sinusta tuntuu, että verkon nopeus on usein hidas tai saat epäilyttäviä tai vierailta viestejä, puhelimesi saattaa olla saastunut vakoiluohjelmilla.

Jos saat sopimattoman viestin tai pyydät sinua vastaamaan viestiin, jossa on tietty koodi, tämä osoittaa, että puhelimessasi on vakoiluohjelma

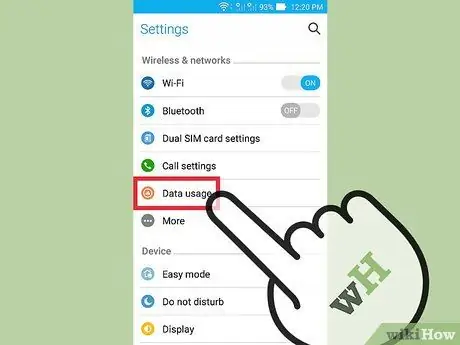

Vaihe 2. Tarkista datan käyttö

Avaa "Asetukset" -sovellus ja napauta "Tietojen käyttö" -vaihtoehtoa. Voit liikuttaa näyttöä alaspäin nähdäksesi kunkin sovelluksen käyttämän datamäärän. Suuri datan käyttö osoittaa, että puhelimesi saattaa olla saastunut vakoiluohjelmilla.

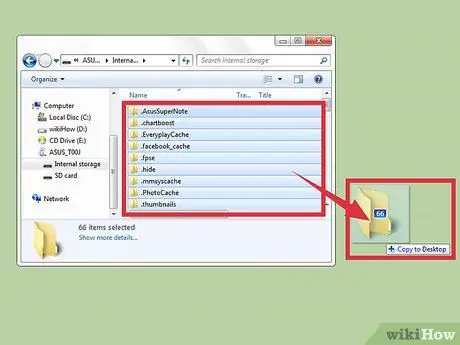

Vaihe 3. Varmuuskopioi tiedot

Liitä puhelin tietokoneeseen USB (Universal Serial Bus) -kaapelilla. Kopioi ja liitä sitten puhelimen tiedot tietokoneellesi, kuten valokuvat ja yhteystiedot, varmuuskopioidaksesi ne.

Kun varmuuskopioit tietoja puhelimesta tietokoneellesi, tietokoneesi ei altistu vakoiluohjelmille, koska laitteessa ja tietokoneessa on eri käyttöjärjestelmät

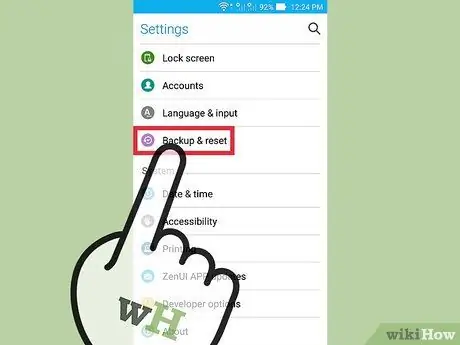

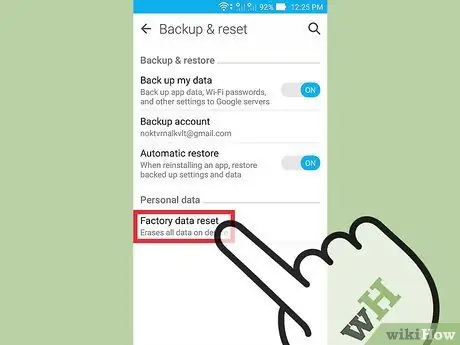

Vaihe 4. Avaa "Asetukset" -sovellus ja napauta "Varmuuskopiointi ja nollaus" -vaihtoehto (Varmuuskopiointi ja nollaus)

Tämä avaa valikon, jossa on erilaisia palautusvaihtoehtoja, kuten puhelimen tehdasasetusten palauttaminen.

Vaihe 5. Paina "Tehdasasetusten palautus" (Tehdasasetusten palautus)

Se on "Varmuuskopiointi ja palautus" -valikon alareunassa.

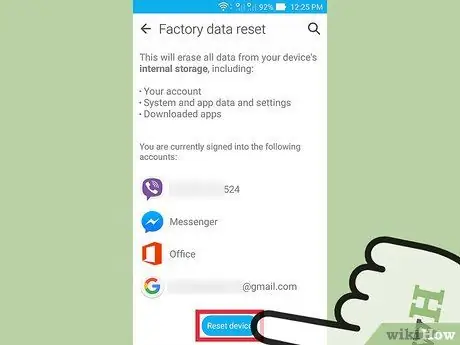

Vaihe 6. Paina "Nollaa puhelin" (Nollaa puhelin)

Puhelimesi sammuu ja käynnistyy (käynnistyy uudelleen) automaattisesti ja poistaa kaikki sovellukset ja tiedot, mukaan lukien puhelimeen tallennetut vakoiluohjelmat. Tämän jälkeen puhelin palautetaan tehdasasetuksiin.

Puhelimen tehdasasetusten palauttaminen pyyhkii koko puhelimeen tallennettuja tietoja. Siksi sinun on ensin varmuuskopioitava tietosi ennen tämän vaiheen suorittamista.

Tapa 2/4: HijackThis-käyttö Windows-tietokoneissa

Vaihe 1. Lataa ja asenna HijackThis

HijackThis on Windowsin diagnostiikkatyökalu, jota käytetään vakoiluohjelmien havaitsemiseen. Asenna se kaksoisnapsauttamalla HijackThis-asennustiedostoa. Suorita tämä ohjelmisto asennuksen jälkeen.

Muilla ilmaisilla ohjelmistoilla, kuten Adaware ja MalwareBytes, on samat toiminnot

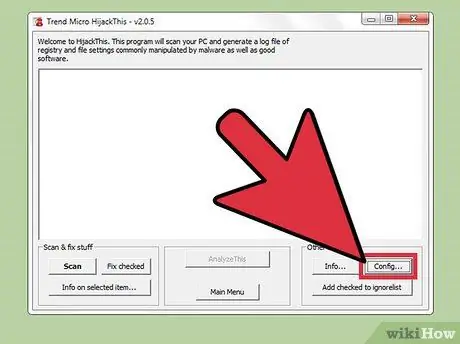

Vaihe 2. Paina Config… -painiketta

Se on ikkunan oikeassa alakulmassa "Muut tavarat" -otsikon alla. Napsauttamalla painiketta avautuu ikkuna, jossa on luettelo ohjelman vaihtoehdoista.

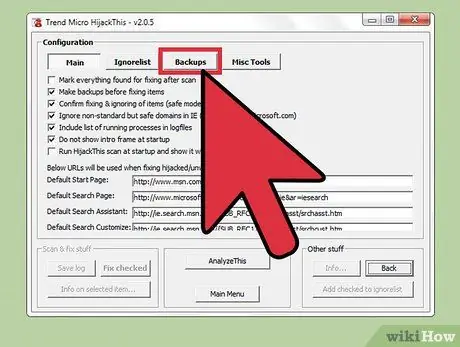

- Tässä ikkunassa voit ottaa käyttöön tai poistaa käytöstä tärkeitä vaihtoehtoja, kuten tiedostojen varmuuskopioinnin. On hyvä ottaa tavaksi varmuuskopioida tietosi, kun yrität poistaa tiedostoja tai ohjelmistoja. Jos teet virheen, kadonneet tiedot voidaan palauttaa. Varmuuskopioidut tiedot vievät hyvin vähän vapaata kiintolevytilaa. Tiedot voidaan kuitenkin poistaa milloin tahansa poistamalla ne kansiosta, johon varmuuskopiotiedot on tallennettu.

- Huomaa, että "Tee varmuuskopiot ennen kohteiden korjaamista" -vaihtoehto on oletusarvoisesti käytössä.

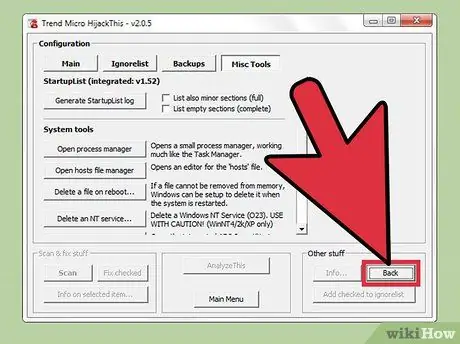

Vaihe 3. Palaa päävalikkoon painamalla”Takaisin” -painiketta

Tämä painike korvaa Config… -painikkeen, kun määritysikkuna avautuu.

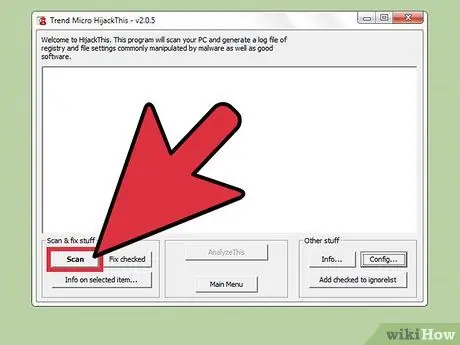

Vaihe 4. Paina “Scan” -painiketta

Tämä painike on ikkunan vasemmassa alakulmassa ja luo luettelon tiedostoista, jotka saattavat altistua vakoiluohjelmille. On tärkeää huomata, että HijackThis tarkistaa lyhyesti haittaohjelmien epäillyn sijainnin. Kaikki skannaustulokset eivät ole haittaohjelmia.

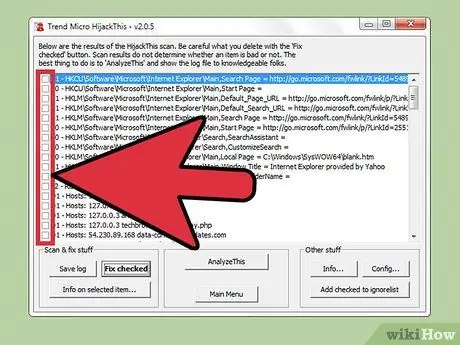

Vaihe 5. Valitse epäilyttävän tiedoston vieressä oleva valintaruutu ja napsauta”Tietoja valitusta kohteesta…”. Tämä näyttää tiedot tiedostosta ja syyn, miksi HijackThis luokittelee sen epäilyttäväksi erillisessä ikkunassa. Sulje ikkuna, kun olet tarkistanut skannaustulokset.

Näytettävät tiedot sisältävät yleensä tiedoston sijainnin, tiedoston toiminnon ja korjaustoimenpiteet

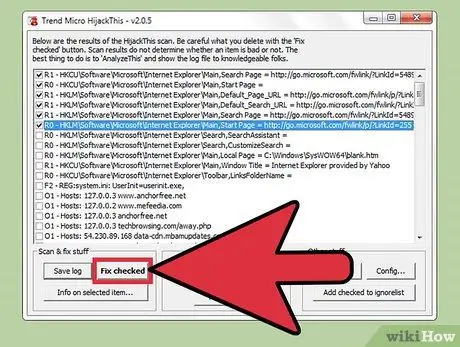

Vaihe 6. Paina Korjaa tarkistettu -painiketta

Se on ikkunan vasemmassa alakulmassa. Painikkeen painamisen jälkeen HijackThis korjaa tai poistaa valitun tiedoston diagnoosista riippuen.

- Voit korjata useita tiedostoja kerralla valitsemalla tiedostojen vieressä olevan valintaruudun.

- Ennen kuin teet muutoksia, HijackThis varmuuskopioi tiedot oletuksena. Näin voit kumota muutokset, jos teet virheen.

Vaihe 7. Palauta tiedostot varmuuskopiotiedoista

Jos haluat kumota HijackThis'n tekemät muutokset, paina "Config" -painiketta ikkunan oikeassa alakulmassa ja napsauta "Backup" -painiketta. Valitse varmuuskopiotiedosto (merkitty päivämäärällä ja aikaleimalla, kun tiedosto varmuuskopioitiin) luettelosta ja paina “Palauta” -painiketta.

Varmuuskopiotiedot ovat edelleen käytettävissä eri HijackThis -käyttöistunnoissa. Voit sulkea HijackThis ja palauttaa tiedostot varmuuskopiosta milloin tahansa

Tapa 3/4: Netstatin käyttö Windows-tietokoneissa

Vaihe 1. Avaa komentorivi -ikkuna

Netstat on sisäänrakennettu Windows-työkalu, jonka avulla voit havaita vakoiluohjelmat tai muut haitalliset tiedostot. Suorita ohjelma manuaalisesti painamalla Win + R ja kirjoita hakukenttään "cmd". Komentokehotteen avulla voit olla vuorovaikutuksessa käyttöjärjestelmän kanssa tekstikomennoilla.

Tätä vaihetta voidaan käyttää, jos et halua käyttää kolmannen osapuolen ohjelmistoja tai haluat poistaa haittaohjelmat manuaalisesti

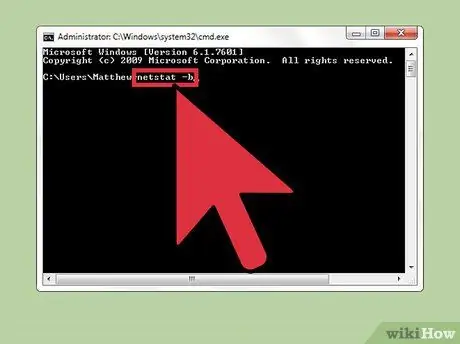

Vaihe 2. Kirjoita teksti "netstat -b" ja paina Enter -näppäintä

Tämä näyttää luettelon ohjelmista, jotka käyttävät verkkoa tai valvontaportteja (kuunteluportit tai Internetiin yhdistetyt prosessit).

Komennossa "netstat -b" kirjain "b" tarkoittaa "binaaritiedostoja". Tämä komento näyttää "binaaritiedostot" (suoritettavat ohjelmat tai parhaillaan suoritettava ohjelma) ja niiden yhteydet

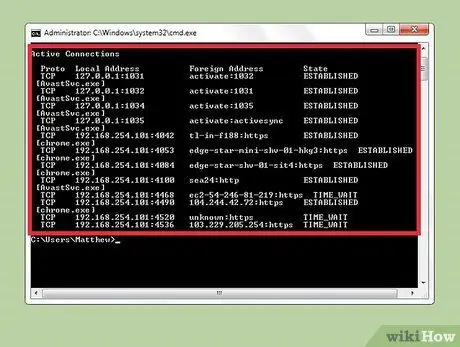

Vaihe 3. Tunnista epäilyttävät prosessit

Etsi tuntematon prosessin nimi tai portin käyttö. Jos et tiedä tuntemattoman prosessin tai portin toimintaa, etsi tietoja Internetistä. Tapaat ihmisiä, jotka ovat kohdanneet tämän prosessin, ja he voivat auttaa sinua määrittämään, onko tämä prosessi vaarallinen vai ei. Jos prosessi vahingoittaa tietokonettasi, poista välittömästi tiedosto, joka käyttää sitä.

Jos et ole varma, onko prosessi haitallinen vai ei, kun olet etsinyt tietoja Internetistä, älä poista tai siirrä niitä. Väärien tiedostojen muokkaaminen tai poistaminen voi aiheuttaa muiden ohjelmistojen kaatumisen

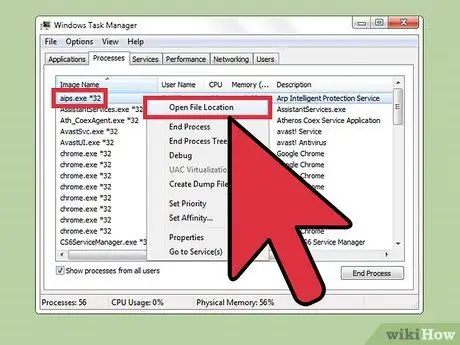

Vaihe 4. Paina Ctrl. -Näppäintä + Alt + Poista samanaikaisesti.

Tämä avaa Tehtävienhallinnan, joka näyttää kaikki tietokoneessa käynnissä olevat prosessit. Siirrä ikkunaa alas ja etsi epäilyttävä prosessin nimi, jonka löysit komentokehotteesta.

Vaihe 5. Napsauta prosessin nimeä hiiren kakkospainikkeella ja valitse”Näytä kansiossa”

Tämä avaa kansion, jossa epäilyttävä tiedosto sijaitsee.

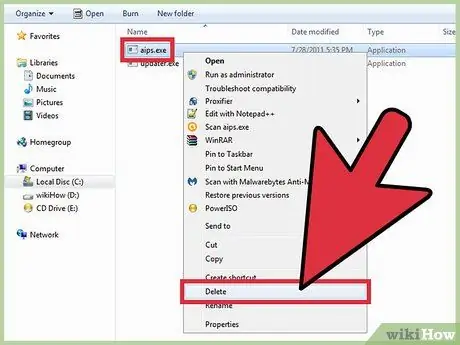

Vaihe 6. Napsauta tiedostoa hiiren kakkospainikkeella ja valitse”Poista”

Tämä siirtää haitalliset tiedostot roskakoriin. Prosessia ei voida suorittaa tästä paikasta.

- Jos saat varoituksen siitä, että tiedostoa ei voi poistaa, koska se on käytössä, avaa Tehtävienhallinta uudelleen, valitse prosessi ja paina "Lopeta tehtävä" -painiketta. Tämä poistaa prosessin käytöstä. Tämän jälkeen voit siirtää tiedoston roskakoriin.

- Jos poistat väärän tiedoston, voit avata sen kaksoisnapsauttamalla roskakoria. Napsauta sen jälkeen ja vedä tiedosto toiseen kansioon.

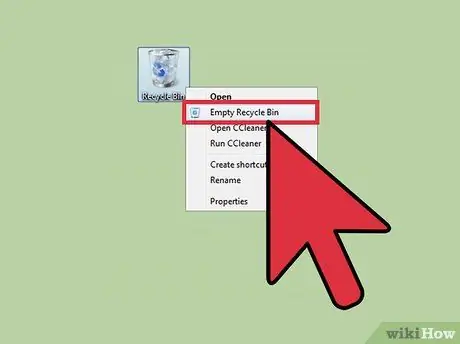

Vaihe 7. Napsauta hiiren kakkospainikkeella roskakoria ja valitse Tyhjennä roskakori

Tämä poistaa tiedoston pysyvästi.

Tapa 4/4: Terminalin käyttö Macille

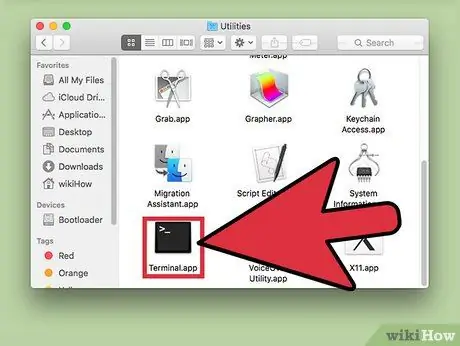

Vaihe 1. Avaa terminaali

Päätelaitteen avulla voit suorittaa diagnostiikkatyökalun, joka tunnistaa tietokoneesi vakoiluohjelmat. Siirry kohtaan "Sovellukset> Apuohjelmat" ja kaksoisnapsauta Terminaalia käynnistääksesi sen. Tämän ohjelman avulla Ada voi olla vuorovaikutuksessa käyttöjärjestelmän kanssa tekstikomennoilla.

Löytääksesi tämän ohjelman, voit myös etsiä "Pääte" Launchpadista

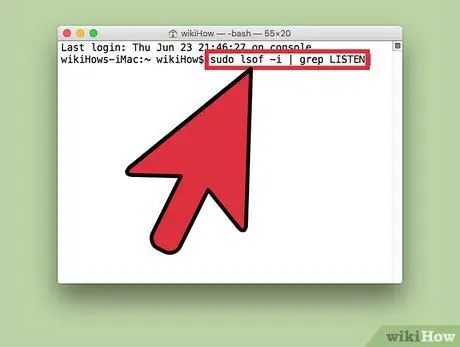

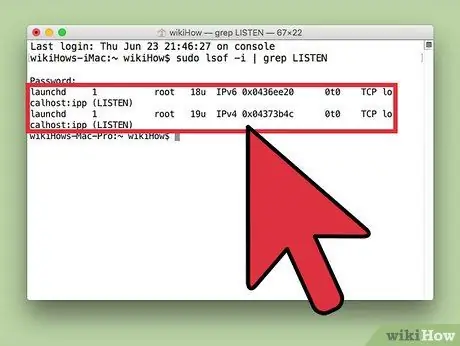

Vaihe 2. Kirjoita teksti "sudo lsof -i | grep LISTEN”ja paina Return -näppäintä

Tämä ohjaa tietokonetta näyttämään luettelon prosesseista ja niiden verkkotiedoista.

- "Sudo" -komennon avulla pääkäyttäjä (käyttäjä, jolla on valtuudet avata ja muokata tiedostoja järjestelmäalueella) voi suorittaa komentoja. Tämän komennon avulla voit tarkastella järjestelmätiedostoja.

- Komento "lsof" on lyhenne sanoista "list of open files". Tämän komennon avulla voit nähdä tietokoneessa käynnissä olevat prosessit.

- "-I" -komento vaatii päätelaitteen näyttämään luettelon verkkoa käyttävistä tiedostoista. Vakoiluohjelmat yrittävät käyttää verkkoa kommunikoidakseen verkon ulkopuolisten laitteiden tai tietokoneiden kanssa.

- “Grep LISTEN” -toimintoa käytetään ohjaamaan käyttöjärjestelmää suodattamaan portteja valvovia tai käyttäviä tiedostoja. Vakoiluohjelmat käyttävät tai valvovat yleensä portteja toimimaan.

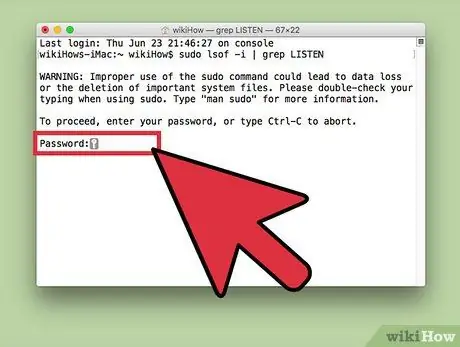

Vaihe 3. Anna tietokoneen järjestelmänvalvojan salasana ja paina Return -näppäintä

Vaikka se ei näy päätelaitteessa, salasana annetaan edelleen päästäksesi järjestelmänvalvojan tilille. On tärkeää ottaa käyttöön sudo -komento.

Vaihe 4. Tunnista epäilyttävät prosessit

Etsi tuntematon prosessin nimi tai portin käyttö. Jos et tiedä tuntemattoman prosessin tai portin toimintaa, etsi tietoja Internetistä. Tapaat ihmisiä, jotka ovat kohdanneet tämän prosessin, ja he voivat auttaa sinua määrittämään, onko tämä prosessi vaarallinen vai ei. Jos prosessi vahingoittaa tietokonettasi, poista välittömästi tiedosto, joka käyttää sitä.

Jos et ole varma, onko prosessi haitallinen vai ei, kun olet etsinyt tietoja Internetistä, älä poista tai siirrä niitä. Väärien tiedostojen muokkaaminen tai poistaminen voi aiheuttaa muiden ohjelmistojen kaatumisen

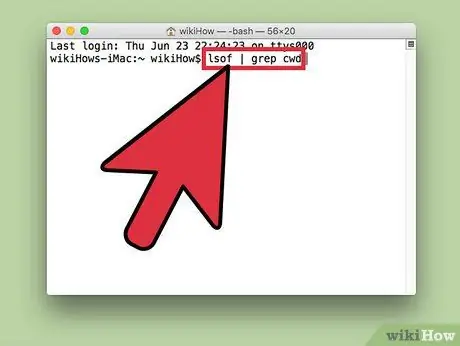

Vaihe 5. Kirjoita “lsof | grep cwd”ja paina Return -näppäintä

Tämä näyttää kansion, johon prosessi on tallennettu tietokoneelle. Etsi haittaohjelma luettelosta ja kopioi sen sijainti.

- "Cwd" tarkoittaa nykyistä työhakemistoa (kansio, jossa prosessi on käynnissä).

- Jotta prosessien löytäminen luettelosta olisi helpompaa, voit suorittaa tämän komennon uudessa pääteikkunassa painamalla näppäinyhdistelmää Cmd + N, kun käytät terminaalia.

Vaihe 6. Kirjoita “sudo rm -rf [tiedoston sijainti]” ja paina Return -näppäintä

Liitä aiemmin kopioimasi prosessin sijainti hakasulkeisiin (kirjoitettu ilman hakasulkeita). Tämä komento poistaa kyseisessä paikassa olevat tiedostot.

- ”Rm” on lyhenne sanoista “remove” (poista).

- Varmista, että haluat todella poistaa tiedoston, koska et voi palauttaa tiedostoa sen poistamisen jälkeen. Suosittelemme, että käytät Time Machine -ohjelmaa tietojen varmuuskopiointiin ennen tämän vaiheen suorittamista. Siirry kohtaan "Apple> Järjestelmäasetukset> Aikakone" ja valitse "Varmuuskopiointi".

Vinkkejä

- Jos sinulla on vaikeuksia ymmärtää HijackThis -skannaustuloksia, tallenna skannaustulokset tekstitiedostona painamalla Tallenna loki -painiketta. Lataa tämän jälkeen tiedosto HijackThis -foorumille saadaksesi apua.

- Portit 80 ja 443 ovat portteja, joita käytetään yleisesti Internetissä surffaamiseen. Vaikka vakoiluohjelmat voivat käyttää niitä, muut sovellukset käyttävät usein näitä kahta porttia. Sellaisena on todennäköisempää, että vakoiluohjelmat eivät käytä tätä porttia.

- Kun olet havainnut ja poistanut vakoiluohjelmat, suosittelemme, että vaihdat kaikkien tietokoneellasi normaalisti käytettävien tilien, kuten sosiaalisen median ja pankkitilien, salasanat. On aina parempi olla varovainen kuin pahoillani.

- Jotkin Androidin vakoiluohjelmien poistoaineiksi mainostetut mobiilisovellukset voivat olla epäluotettavia tai jopa varastaa ja vioittaa tietojasi. Mobiililaitteen tehdasasetusten palauttaminen on paras tapa varmistaa, ettei mobiililaitteessa ole vakoiluohjelmia.

- Voit myös poistaa iPhonen tehdasasetukset vakoiluohjelmien poistamiseksi. Kuitenkin iPhonet eivät yleensä ole alttiita vakoiluohjelmille, ellet katkaise iPhonea.

Varoitus

- Ole varovainen, kun poistat tuntemattomia tiedostoja. Windowsin”Järjestelmä” -kansioon tallennettujen tiedostojen poistaminen voi vahingoittaa käyttöjärjestelmää ja edellyttää Windowsin asentamista uudelleen.

- On myös hyvä olla varovainen, kun poistat tiedostoja Macin Terminalin avulla. Jos epäilet tiettyjä prosesseja, sinun on ensin etsittävä tietoa näistä prosesseista Internetistä.